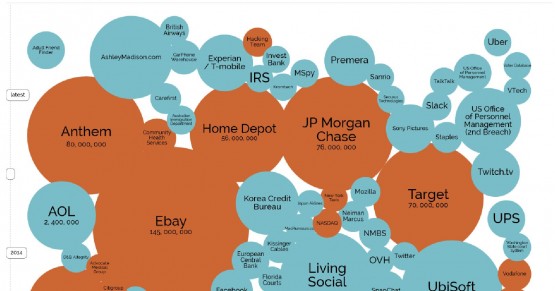

C’est la fin d’un bras de fer de plusieurs semaines entre le FBI, qui souhaitait pouvoir accéder aux données contenues dans l’iPhone d’un des auteurs de l’attentat de San Bernardino (2 décembre 2015, 14 morts), et Apple qui refusait de collaborer, pour ne pas créer « un dangereux précédent ». Le FBI avait lancé une procédure d’injonction judiciaire, et on s’orientait vers un procès, lorsque les autorités ont finalement annoncé avoir « accédé avec succès aux données stockées sur l’iPhone » et n’avoir « plus besoin de l’assistance d’Apple ».

Au-delà de l’identité du mystérieux « tiers » (une société israélienne spécialiste du mobile ?) qui a fourni la solution technique permettant de débloquer l’iPhone, cet épilogue laisse en suspens un certain nombre d’interrogations, remettant notamment sur le tapis la question de l’antagonisme entre sécurité publique et protection de la vie privée. Certes, l’appareil à « cracker » était celui d’un terroriste, mais demain, ce pourrait celui de n’importe qui, et ce avec beaucoup moins de publicité : à défaut d’une victoire juridique, les autorités pourraient bien avoir remporté une victoire technique bien plus menaçante pour nos libertés.

Source : Le FBI n’aura pas eu besoin d’Apple pour débloquer l’iPhone de San Bernardino