Lorsque les appareils connectés à l’Internet des Objets seront partout, potentiellement à l’insu de leurs possesseurs, les problèmes de sécurité ne feront que s’accroître. Demain, vous donnerez-vous la peine de mettre à jour votre grille-pain connecté ? Dans la négative, il constituera une porte d’entrée parfaite pour les cybercriminels.

sécurité

Alerte attentat : quelles solutions pour remplacer SAIP, l’appli défectueuse du gouvernement ?

L’application SAIP, conçue par la société Deveryware pour prévenir la population en cas d’attentat, a été sévèrement critiquée pour son inefficacité dans un rapport du Sénat. Quelles autres solutions pourrait-on mettre en place ?

Source : Alerte attentat : quelles solutions pour remplacer SAIP, l’appli défectueuse du gouvernement ?

Un sujet qui pose clairement la question de l’usage pertinent des outils numériques en matière de sécurité civile.

Le rêve d’un cybermonde à la fois ouvert et protégé

Plus le nombre d’utilisateurs d’Internet croît, plus les menaces augmentent dans un univers numérique qui connaît les mêmes risques que son pendant physique. Il existe cependant des propositions pour rendre le Web plus sûr.

Source : Enjeux 2030 : le rêve d’un cybermonde ouvert et protégé

Projet de loi antiterroriste : la CNIL veut plus de garde-fous

Pas consulté en amont sur le projet de loi antiterroriste dévoilé le mois dernier par le ministre de l’Intérieur Gérard Collomb, le gendarme de la vie privée s’est auto-saisi. Il s’inquiète notamment du manque de cadre défini pour l’élargissement des données collectées.

Source : Projet de loi antiterroriste : la CNIL veut plus de garde-fous

Le CNNum s’alarme de « la trajectoire sécuritaire » du gouvernement

Le Conseil national du numérique a adressé au ministre de l’Intérieur, Gérard Collomb, une lettre dans laquelle il se propose d’accompagner l’action de la place Beauvau dans le cadre d’« une collaboration utile sur la question du délicat équilibre entre libertés et sécurité ».

Source : Chiffrement, fichier TES : le CNNum s’alarme de la trajectoire sécuritaire du gouvernement

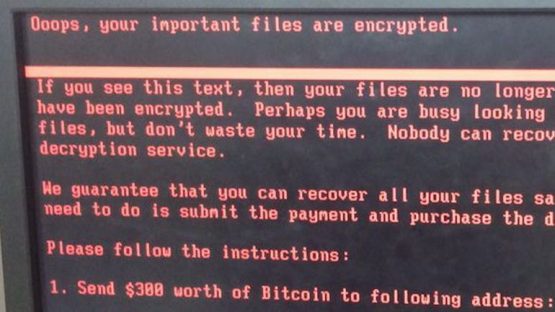

Après WannaCry, voilà Petya

Visiblement parti d’Ukraine, le virus Petya a touché de nombreuses grandes entreprises partout dans le monde la semaine dernière. Voilà un tour d’horizon des principales questions qui se posent après la découverte de ce nouveau logiciel de racket, un mois après l’épidémie due à son prédécesseur, WannaCry.

Source : Virus informatique Petya : les réponses à vos questions

La Maif se dote d’une charte pour « un numérique humain et éthique »

Certes, d’autres groupes se sont déjà dotés de documents similaires, mais les engagements autour de la thématique « placer les technologies numériques au service de l’homme » sont suffisamment neufs et intéressants pour qu’on les mentionne.

La révolution numérique que nous vivons comporte un certain nombre de risques, au regard des libertés individuelles (usages des données, utilisation de l’intelligence artificielle), mais aussi en termes de coûts sociaux, avec des possibles destructions d’emplois. Nous voulons affirmer que notre conception de la transformation digitale n’ira pas à l’encontre des valeurs fondamentales que porte la Maif.

Source : La Maif se dote d’une charte pour « un numérique humain et éthique »

Source : La Maif se dote d’une charte pour « un numérique humain et éthique »

Ministère de la Défense : un contrat avec Microsoft qui fait débat

Dans un article publié par Marianne, un collectif de journalistes s’interroge sur la légitimité d’un contrat, en cours de renégociation, liant le ministère de la Défense à Microsoft. De type open bar, celui permet aux services du ministère de se servir librement des technologies de l’éditeur américain afin d’équiper leurs postes informatiques. Au-delà des risques en matière de souveraineté et de sécurité du pays, déjà soulevés précédemment, c’est la question de l’absence de mise en concurrence des prestataires pour ce contrat qui est désormais mise en avant…

Source : Microsoft et ministère de la Défense : le débat sur le contrat open bar fait son retour

Le premier robot policier entre en service à Dubaï

La police de Dubaï enregistre le renfort d’une recrue d’un nouveau genre : un robot policier. C’est une première étape pour ce pays qui souhaite que les robots représentent 25 % de ses effectifs de police d’ici à 2030. De quoi s’inquiéter, même sans avoir vu Robocop…

Source : Le premier robot policier de Dubaï entre en service : vraie révolution ou fausse bonne idée ?

Une cyberattaque peut en cacher une autre

On en sait désormais un peu plus sur le rançongiciel WannaCry, qui a infecté des centaines de milliers d’ordinateurs partout dans le monde en fin de semaine dernière. La menace était connue et un correctif de sécurité avait bien été diffusé il y a deux mois, mais c’était sans compter avec les utilisateurs ou responsables informatique qui n’ont pas jugé bon de l’installer et avec les « vieux » systèmes d’exploitation type Windows XP, que Microsoft considère comme obsolète et pour lequel la firme de Redmond n’a pas créé de mise à jour de sécurité…

Par ailleurs, en cherchant comment neutraliser WannaCry, des chercheurs sont tombés sur un autre ver, plus discret, dénommé Adylkuzz, qui utilise l’ordinateur de ses victimes pour créer de la monnaie virtuelle… au bénéfice des pirates.

Source : Faille Windows : Après WannaCry voici Adylkuzz, spécialiste du cryptomining

Quand une cyberattaque touche 200000 ordinateurs dans 150 pays

Ce week-end, un programme informatique de type « rançongiciel » s’est déployé à très grande vitesse partout dans le monde. Des services publics et des multinationales de 150 pays, à l’instar de l’opérateur espagnol Telefonica, figurent au nombre des victimes de cette cyberattaque.

Source : Le point sur la gigantesque cyberattaque qui touche 150 pays

Microsoft en appelle à la création d’une « convention de Genève numérique »

En miroir aux textes concernant la protection des civils en temps de guerre, le président et directeur juridique de Microsoft, Brad Smith, appelle les Etats à signer « une convention de Genève numérique qui engage les gouvernements à adopter les normes requises afin de protéger les citoyens sur Internet en temps de paix ».

Source : Microsoft appelle à une « convention de Genève numérique » contre les piratages

Sorti par la porte, le délit de consultation de sites terroristes revient par la fenêtre

Quelques jours à peine après sa censure par le Conseil Constitutionnel, le délit de consultation de sites terroristes a été réintroduit dans le cadre du projet de loi relatif à la sécurité publique, avec une nouvelle version, nécessitant de vérifier l’adhésion de l’internaute à l’idéologie exprimée.

Source : Le délit de consultation habituelle de sites terroristes fait son retour

Donald Trump fait vaciller le Privacy Shield

Contesté et attaqué devant la justice par les associations européennes de défense de la vie privée, Le Privacy Shield, accord encadrant le transfert de données de l’UE vers les Etats-Unis, est désormais mis à mal, de façon indirecte par… Donald Trump. Son décret niant toute notion de confidentialité pour les non-américains est en effet en totale contradiction avec le Privacy Shield…

Source : D’un trait de plume Donald Trump manque de faire exploser le Privacy Shield

Expliquez-moi les conditions d’utilisation des réseaux sociaux comme si j’avais 8 ans

C’est l’exercice auquel s’est pliée une avocate, qui a traduit les CGU d’Instagram dans le cadre d’un rapport des services du délégué britannique aux droits des enfants. Et expliqués comme ça, les passages portant sur le respect de la vie privée sont assez effrayants. Petit florilège :

Officiellement, tu es propriétaire des photos et vidéos que tu postes, mais nous avons le droit de les utiliser, et de laisser d’autres personnes les utiliser, partout dans le monde. Les gens peuvent nous payer pour les utiliser, et nous ne te paierons pas.

Bien que tu sois responsable des informations que tu postes sur Instagram, nous pouvons les garder, les utiliser et les partager avec des entreprises connectées à Instagram. Cela inclut ton nom, ton adresse mail, ton école, là où tu vis, tes photos, ton numéro de téléphone, tes « likes » et « dislikes », où tu vas, où tes amis vont, la fréquence à laquelle tu utilises Instagram, et d’autres informations comme ta date d’anniversaire, ou avec qui tu parles, même dans tes messages privés.(…) Quand tu supprimes ton compte, nous gardons ces informations personnelles, et tes photos, aussi longtemps que raisonnable pour nos affaires.

Source : A lawyer rewrote Instagram’s privacy policy so kids and parents can have a meaningful talk about privacy

Source : A lawyer rewrote Instagram’s privacy policy so kids and parents can have a meaningful talk about privacy